Dies ist eine alte Version des Dokuments!

Inhaltsverzeichnis

Instituts-Firewall am GauГҹ-IT-Zentrum

1. Instituts-Firewall am GauГҹ-IT-Zentrum

|

Firewalls gehГ¶ren heutzutage zu den entscheidenden Basistechnologien zum Schutz vor Angriffen im Internet. Die grundlegende Aufgabe einer Firewall ist, vereinfacht formuliert, die Trennung des sicheren internen Netzwerks von der unsicheren AuГҹenwelt. Dort wo ausreichende SchutzmaГҹnahmen fehlen, werden nicht nur die eigenen Systeme gefГӨhrdet. Vielfach wird |

nicht mit in Betracht gezogen, dass von Systemen, fГјr die ein Schutz durch eine Firewall nicht fГјr notwendig erachtet wird, meist auch andere Kommunikationspartner gefГӨhrdet werden. Daher kann eine Verbindung zum Internet ohne zusГӨtzliche SchutzmaГҹnahmen (u.a. Firewalls) als grob fahrlГӨssig gewertet werden. |

1.1. Mehrstufige Sicherheitsstrukturen

|

Zur Realisierung von Firewall-FunktionalitГӨten gibt es verschiedene AnsГӨtze. So genannte Paketfilter werden in Form von so genannten Access Control Lists (ACL) auf Routern abgebildet. Die Regelwerke dieser ACLs sind statisch und berГјcksichtigen lediglich Angaben von Quelle und Ziel bei Ports und IP-Adressen sowie ggf. EinschrГӨnkungen auf Protokollgruppen (TCP, UDP und ICMP). Vorteile durch hohe Geschwindigkeit bei der Filterung durch ein statisches Regelwerk sind heutzutage jedoch nur noch bedingt zutreffend. ACLs werden daher meist nur noch als ErgГӨnzung eingesetzt, so auch an der TU Braunschweig. ZusГӨtzlichen Schutz sollen so genannte Personal Firewalls bieten, die Sie als DV-Koordinator auf den von Ihnen betreuten Rechnern einsetzen sollten. Ein auf dem eigenen Betriebssystem basierender Schutz |

(Stichwort: Windows- oder Personal Firewall, unter Linux вҖһiptablesвҖң), ist als sinnvolle, aber lediglich zusГӨtzliche MaГҹnahme zu sehen. Sie ergГӨnzt eine obligatorische Anti-Virus LГ¶sung fГјr Ihre Rechner und ist wie diese ergГӨnzender Teil eines Gesamtschutzes. Personal Firewalls und Anti-Virus LГ¶sungen bergen die Gefahr, dass sie durch Benutzerhand bewusst oder unbewusst deaktiviert werden und sind Ziel von Angriffen durch Trojaner und Viren. Daher stellt eine eigene Firewall fГјr Ihr Institutsnetz ein zentrales Element Ihrer Sicherheitsstrategie dar. Moderne Firewalls arbeiten nach dem so genannten вҖһstateful inspectionвҖң Verfahren, so auch die zentrale Firewall-Infrastruktur an der TU Braunschweig. Weitere SchutzmaГҹnahmen auf organisatorischer und technischer Ebene sind zusГӨtzlich anzustreben. |

1.2. Firewalls fГјr Institute und zentrale Einrichtungen

|

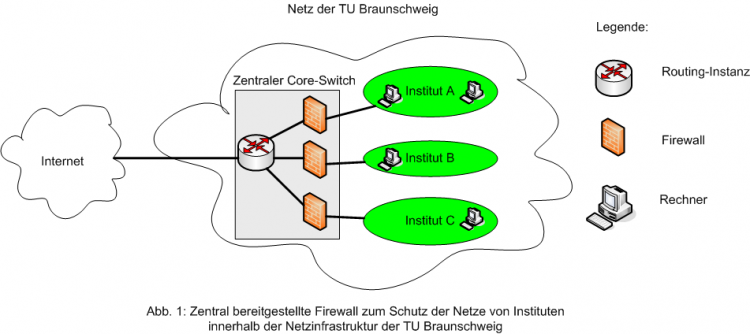

Das GauГҹ-IT-Zentrum stellt allen Instituten und zentralen Einrichtungen im Rahmen der technischen RealisierungsmГ¶glichkeiten eigene Firewalls innerhalb der zentralen Firewall-Infrastruktur bereit. Es kann dabei zwischen zwei verschiedenen Betreuungsmodellen gewГӨhlt werden.

|

FГјr das Management der Firewall steht Ihnen dann eine graphische BenutzeroberflГӨche zur VerfГјgung, es empfiehlt sich jedoch, dass Sie fundierte Kenntnisse im Bereich Firewalls und Netzwerke bereits besitzen. Beim Modell Self Managed Firewall werden wir nur in NotfГӨllen und nie ohne Absprache mit den DV-Koordinatoren des Instituts Г„nderungen an der Instituts-Firewall durchfГјhren. Wir raten Ihnen, dies in Ihren Urlaubs- und VertretungsplГӨnen zu berГјcksichtigen. Bei beiden Modellen entstehen fГјr Ihr Institut keine Kosten, sofern seitens der TU keine Г„nderung am Betriebsmodell vorgesehen sind. Zwischen beiden Modellen kann mit EinschrГӨnkungen gewechselt werden. Der Гңbergang vom Modell Managed Firewall auf das Modell Self Managed Firewall ist jederzeit nach vorheriger Absprache mГ¶glich. Der Гңbergang vom Modell einer Self Managed Firewall zum Modell Managed Firewall soll in der Regel nur dann vorgenommen werden, wenn triftige GrГјnde hierzu vorliegen (wie beispielsweise ein Гңbergang der Rolle des DV-Koordinators auf andere Personen) und seltener als einmal pro Jahr in Anspruch genommen werden. |

1.3. Technische Realisierung

|

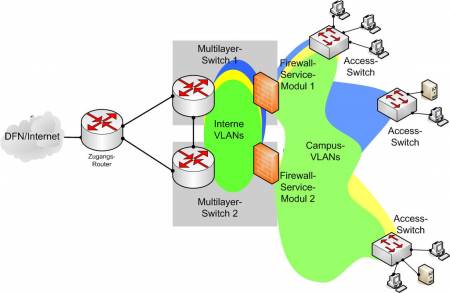

Die Firewall-Infrastruktur ist in die zentralen Router des Campus-Netzwerks als so genannte Service Module integriert. Die Firewalls profitieren damit von bereits vorhandenen Strukturen, die die Ausfallsicherheit erhГ¶hen. Da alle Instiutsnetze Гјber einen der zwei redundant und ausfallsicher ausgelegten Router-Standorte geroutet werden, ist der Einsatzort an so zentraler Stelle nahezu ideal. Jeweils zwei Module sind derart konfiguriert, dass diese beiden Module aktiv im so genannten Failover-Modus arbeiten. Statusinformationen werden zwischen den Service Modulen Гјber eigene Leitungen ausgetauscht. Sollte ein Modul ausfallen, so Гјbernimmt ein anderes Modul den Betrieb in Sekunden. Da die Statusinformationen jeder Verbindung vorliegen, geschieht dies im Allgemeinen sogar ohne Verbindungsabbruch. Die Module haben laut Herstellerangaben eine nutzbare Bandbreite von 16GBit/s (letztes Upgrade Q1 2013). Die Instituts-Firewalls werden auf diesen Modulen als so genannte virtuelle Firewall-Kontexte realisiert. FГјr den Firewall-Administrator verhalten sich diese Kontexte genauso wie eine Firewall mit eigenstГӨndiger Hardware. Aufgrund des modularen Aufbaus besitzt das Firewall Service Modul natГјrlich keine unmittelbaren physikalischen Schnittstellen. Die Netze werden auf den Routern Гјber so genannte virtuelle LANs (вҖһVlansвҖң) an das Modul gebuden. Damit erreicht man eine auГҹerordentlich hohe FlexibilitГӨt hinsichtlich Anzahl und Lage der Interfaces. |

Die von uns angebotenen Firewalls werden als so genannte transparente Firewalls angeboten. Bei einer transparenten Firewall wird die Firewall selbst nicht als Gateway angesprochen und bleibt somit fГјr den Datenverkehr unsichtbar. Entsprechend des implementierten Regelwerks passieren die IP-Pakete die Firewall transparent oder werden gefiltert bzw. geblockt. Transparente Firewalls lassen sich zudem besonders komfortabel in bereits bestehende Netzstrukturen einbinden. |

1.4. Beantragen einer Instituts-Firewall

|

Das Einrichten einer Firewall fГјr Ihr Institut ist ein standardisierter Prozess, der jedoch genГјgend Spielraum fГјr individuelle Anpassungen an Ihre BedГјrfnisse bietet. Die Einrichtung ist gekennzeichnet durch folgende Stationen:

|

Haben Sie noch Fragen, die auch in unserer Firewall FAQ (s.u.) nicht beantwortet werden? Dann nehmen Sie bitte Kontakt mit uns per E-Mail unter noc@tu-bs.de auf. |

2. FAQ (Frequently Asked Questions)

|

F: Wie flexibel ist die Firewall und kann sie unsere Anforderungen Гјberhaupt erfГјllen? |

A: Eine vollstГӨndige Liste sГӨmtlicher Features der Firewall entnehmen Sie bitte den von der Firma Cisco zur VerfГјgung gestellten Webseiten zu Konfiguration und dem Datenblatt zur Firewall. Diese Informationen sind auf der Cisco-Webseite zugГӨnglich: (Die Verantwortung und GewГӨhr Гјber Richtigkeit der Inhalte dieser Seiten trГӨgt die Firma Cisco Systems.) GrundsГӨtzlich handelt es sich um eine so genannte вҖһStateful FirewallвҖң, die technologisch dem aktuellen Stand entspricht. Die FWSMs sind in der Lage, Protokolle von Layer 2 вҖ“ 7 zu filtern bzw. auf ProtokollkonformitГӨt zu inspizieren. Sie kГ¶nnen damit also von Regeln fГјr beispielsweise GRE-Tunnelling Гјber einfache Regeln, die sГӨmtlichen Verkehr zwischen bestimmten IP-Adressen auf Layer 3 regeln bis hin zu solchen Konfigurationen, die bestimmte HTTP- oder FTP-Direktiven prГјfen und einschrГӨnken, alles konfigurieren was Sie als notwendig erachten. SelbstverstГӨndlich ist die Firewall so auch in der Lage nicht nur bei TCP, sondern auch bei UDP-Protkollen oder FTP den Verbindungsaufbau komplett zu verfolgen, so dass Kommunikationspartner, die eine Verbindung in einer Richtung aufgebaut haben, (temporГӨr fГјr die Dauer der Session) auch in umgekehrter Richtung Daten austauschen kГ¶nnen, ohne dass spezielle Regeln in RГјckrichtung nГ¶tig wГӨren. |

|

F: Wir haben eine DMZ, wie können wir zukünftig eine DMZ abgrenzen? |

A: Prinzipiell ist das Einrichten einer DMZ mГ¶glich. Dies geschieht in der Regel durch Aufteilen Ihres Adressbereichs in zwei Teile, die an der Firewall in verschiedene so genannte Vlans aufteilt und getrennt durch die Firewall gefГјhrt werden. ZusГӨtzlich zu unterschiedlichen Regelwerken, die die beiden Netzbereiche zum вҖһInternet hinвҖң abgrenzen, geht dann auch der Verkehr zwischen den beiden Netzbereichen stets durch die Firewall und kann/muss ebenfalls mit speziellen Regeln versehen werden. |

|

F: Wir haben einen bestehenden Regelsatz an unserer Firewall konfiguriert und wГјrden gerne wissen, ob sich ein bestimmter Teil des Regelsatzes auch auf die vom GauГҹ-IT-Zentrum angebotene Firewall umsetzen lГӨsst. |

A: Wir klГӨren gerne in einem persГ¶nlichen GesprГӨch, wie sich Ihr konkretes Konfigurationsanliegen mit der von uns angebotenen Firewall umsetzen lГӨsst. |

|

F: Vor Generationen hat eine studentische Hilfskraft für uns einen Regelsatz entworfen. Da wir selbst die Regeln und deren Auswirkungen nicht verstehen: Können Sie den Regelsatz auf der zentralen Firewall einspielen? |

A: Nein. Zum einen ist die Syntax der Konfiguration mit an Sicherheit grenzender Wahrscheinlichkeit nicht kompatibel, und zum anderen hat es sich als sinnvoll erwiesen, wenn zunГӨchst der heute tatsГӨchliche Bedarf festgestellt wird. Es ist fГјr Sie nicht hilfreich, wenn Sie uns bei Problemen fragen: вҖһWarum geht x und y nicht, wo doch z auch funktioniertвҖң und wir Ihnen nur antworten kГ¶nnen: вҖһKeine Ahnung, das haben Sie uns so konfigurieren lassen, das sollten Sie selbst wissen.вҖң In Sachen Konfiguration erleichtert die Firewall die Verwaltung im Гңbrigen natГјrlich durch gГӨngige Methoden wie die MГ¶glichkeit zur Anlegung von Service Groups und Network-Object Groups, die fГјr verschiedene Regeln wieder verwendet werden kГ¶nnen, bzw. in den meisten FГӨllen mehrere Regeln zu einer oder einigen wenigen Regeln zusammenfassbar machen. Es macht Sinn, bei einer Neukonfiguration mit Systematik genau diese Hilfsmittel zu nutzen, um die Гңbersichtlichkeit und damit auch die Wartbarkeit der zum Teil komplexen Regelwerke zu verbessern. |

|

F: Warum braucht Ihr so viele IP-Adressen aus unserem Netzbereich? |

A: Dies lГӨsst sich aus technischen GrГјnden leider nicht anders organisieren. Es ist stets hilfreich, wenn Sie als DV-Koordinator fГјr Ihr(e) Institutsnetz(e) schon im Vorfeld einer mГ¶glichen Firewallnutzung dafГјr sorgen, dass die oberen 8 Adressen aus Ihrem Netzbereich fГјr so genannte Netzdienste frei sind. Wir brauchen diese Adressen fГјr unsere Router, die Firewalls und weitere Adressen fГјr zukГјnftige Dienstangebote (z.B. WLAN-Terminierung im Institutsnetz). Als Service-Adressen sind diese gegenГјber GeschГӨftsbereich 3 der Verwaltung nicht kostenpflichtig. |

|

F: Wir betreiben einen eigenen DHCP-Server. MГјssen wir dafГјr Regeln vorsehen? |

A: In der Regeln nein. Es sei denn Sie nutzen unseren DHCP-Service. Dann sind entsprechende Regeln nГ¶tig, die wir aber bereits vor Auslieferung der Firewall fГјr sie Eintragen. Unser DHCP-Service kann Гјber den KDD in bestimmten AusprГӨgungen selbststГӨndig konfiguriert werden. |

|

F: Sind die zentralen Firewalls auch VPN-Server? |

A: Nein. Da diese Firewalls im sogenannten вҖһLayer 2-вҖң bzw. вҖһtransparent modeвҖң (und nicht im вҖһLayer 3-вҖң bzw. вҖһroutetd modeвҖң) laufen, kГ¶nnen wir den VPN-Service darГјber nicht anbieten. Eine alternativen Dienst stellen wir jedoch unter dem Namen вҖһInstituts-VPNвҖң Гјber die zentrale VPN-Infrastruktur zur VerfГјgung. NГӨheres dazu finden sie hier. |

|

F: Das klingt alles ganz toll, nur wo ist der Haken? |

A: Sie erhalten eine redundante (praktisch vollstГӨndig ausfallsichere) Firewall, basierend auf ausbaufГӨhiger Firewall-Infrastruktur, die derzeit bis zu 2 x 16 Gigabit/s Durchsatz hat, deren Soft- und Hardware von Ihnen nicht gepflegt werden muss und die Sie noch mindestens fГјr 5 Jahre nichts kosten wirdвҖҰ Auch wir kГ¶nnen keinen Haken finden. |

|

F: Kann ich als DV-Koordinator die Firewall von zu Hause administrieren? |

A: Im Prinzip ja, aberвҖҰ Nach Ihren Angaben schrГӨnken wir den Zugriff auf das Management Interface der Firewall auf bestimmte IP-Adressen ein. In der Regel wird von den Instituten gewГјnscht, dass die Firewall nur von bestimmten Adressen innerhalb des eigenen Instituts-Netzes erreichbar ist. Diese EinschrГӨnkung halten wir fГјr sinnvoll. In so einem Fall wГӨre es dann notwendig, dass Sie entweder innerhalb ihres Netzes einen eigenen VPN-Server aufsetzen oder zu einem der genannten Rechner (in Ihrem eigenen Interesse wenigstens auf die VPN-Adressen der TU, besser noch auf die Instituts-VPN-Adressen beschrГӨnkt) Zugang per rdesktop o.ГӨ. ermГ¶glichen, um auch von вҖһzu HauseвҖң aus auf das Firewall Management zugreifen zu kГ¶nnen. SelbstverstГӨndlich kann die Firewall aber auch so eingerichtet werden, dass beliebige Adressen auf das Management zugreifen kГ¶nnen, aber wir raten von solchen Konfigurationen ab, auch wenn der Zugriff Гјber HTTPS erfolgt. |

|

F: Was hat das GauГҹ-IT-Zentrum davon? |

A: Abgesehen davon, dass wir diesen Service schlicht fГјr einen ziemlich guten Deal fГјr die Institute halten, haben вҖһwirвҖң davon, dass sich gegenГјber von Ihnen betriebenen Firewalls fГјr uns bei StГ¶rungen jedweder Art die Transparenz erhГ¶ht. Aktuell ist es ermГјdend oft der Fall, dass Institute, die hinter eigenen Firewalls hГӨngen, fГјr uns вҖһBlackboxesвҖң sind, in die wir keinen Einblick haben. Wenn dann ein Fehler auftritt, kГ¶nnen wir in der Regel nicht annГӨhernd so schnell die Ursache finden, wie es der Fall wГӨre, wenn wir auf Anhieb die Firewall oder auch nur Wechselwirkungen mit der Firewall (sie muss ja nicht immer вҖһfalschвҖң konfiguriert sein) ausschlieГҹen kГ¶nnen. Es ist mindestens hilfreich, wenn nicht sogar in den meisten FГӨllen unabdingbar, fГјr eine schnelle und zielfГјhrende Fehlersuche zu wissen, was die Firewall macht und was sie nicht macht. |

|

F: Die Firewallinfrastruktur an sich finden wir sehr gut, jedoch möchten wir selbst die Regeln in der Firewall pflegen. Unser Institut hat hierzu ausreichend fest angestelltes und gut ausgebildetes Personal, so dass wir uns die Pflege selbst zutrauen. |

A: Sofern Sie uns zusichern, dass Sie dauerhaft (lГӨnger als ein paar Monate) Гјer entsprechendes Personal verfГјgen, so kГ¶nnen Sie vollstГӨndige Kontrolle (einschlieГҹlich Einblick in beliebige Logs, die die Firewall erzeugt, etc.) Гјber вҖһIhreвҖң Firewall bekommen. Wir ge- ben das Management dafГјr dann dankend ab. Es ist ja nicht so, als hГӨtten wir nicht auch noch andere Dinge zu tun |

|

F: Wir haben eine studentische Hilfskraft, die fГјr uns die Firewall pflegt. Wie gestalten wir die Гңbergabe der Firewall? |

A: In der Regel sollten die ZeitrГӨume, in denen Sie die Administration der Firewall Гјbernehmen, und die potentielle RГјckgabe einer an Sie delegierten Firewalladministration grГ¶Гҹer als ein Jahr sein. Auch die Rolle des DV-Koordinators ist vom Grundsatz her nur an fest angestelltes Personal Ihres Instituts zu Гјbertragen. Dies sollte im Allgemeinen Konstanz und QualitГӨt bei den entsprechenden Arbeiten erhГ¶hen. |

3. FГјr und Wider

|

Wider: Wir haben schon eine Firewall. Mit Ihrer Lösung schwindet aus unserer Sicht die Transparenz. |

FГјr: Folgende MГ¶glichkeiten sehen wir, um Transparenz Ihnen gegenГјber zu wahren: a) Sie Гјbernehmen die Administration der Firewall und haben somit umfassende Transparenz. b) Sie erhalten einen eingeschrГӨnkten administrativen Zugriff, so dass Sie das Regelwerk inspizieren ohne jedoch Г„nderungen vornehmen zu kГ¶nnen. c) Auf Anfrage teilen wir gerne jederzeit Leiter und DV-Koordinator den jeweils gГјltigen Regelsatz mit. Zur KlГӨrung: вҖһUnsereвҖң Firewall wird vГ¶llig transparent zwischen Ihr Institut und den/die fГјr Ihr Institut zustГӨndigen Default-Router gehГӨngt. Abgesehen davon, dass вҖһIhreвҖң Firewall momentan in der Regel eine routende FW sein wird, ist das vergleichbar. Auch jetzt ist es so, dass вҖ“ fГјr den Fall, dass Ihre Firewall komplett den Dienst quittiert вҖ“ Sie auf uns angewiesen sind, sollten Sie die FW vorГјbergehend komplett ausschalten wollen. Dann mГјssen wir nГӨmlich sГӨmtliche Ports bei Ihnen in ein anderes Vlan schalten. (Was im Гјbrigen ggf. deutlich lГӨngere Zeit in Anspruch nimmt, als jede notwendige Wartungsarbeit an вҖһunserer FirewallвҖң.) |

|

Wider: Mit der Firewall vom GauГҹ-IT-Zentrum sind wir abhГӨngig vom GITZ. |

FГјr: Ganz ehrlich? Nicht abhГӨngiger als Sie es sowieso schon sind. Sollte eines schwarzen Tages das GITZ abbrennen und beide Hauptrouter, einschlieГҹlich beider FWSM-Module in Rauch aufgehen, dann hГӨtten wir aktuell alle auch so ein riesiges Problem. Was Wartungsarbeiten an den Modulen (Software-Updates etc.) angeht, so werden wir diese zwar ankГјndigen, da dadurch ggf. auch das Konfigurations-Interface (ASDM) aktualisiert wird, aber die eigentlichen Updates werden sie nicht mehr bemerken, als Sie es aktuell spГјren wenn wir die Software auf unseren Routern erneuern. Nicht zuletzt dafГјr haben wir ja in Redundanz investiert. Mit der Wahl des Betreuungs- modells entscheiden Sie ansonsten wie вҖһabhГӨngigвҖң Sie vom GauГҹ-IT-Zentrum sein wollen. Vergessen Sie dabei jedoch nicht, dass auch Instituts-eigene Administratoren gelegentlich nicht verfГјgbar/erreichbar sind, bzw. ggf. вҖ“ auf Grund mangelnder Erfahrung/Routine вҖ“ deutlich lГӨnger fГјr die Umsetzung einer Г„nderung brauchen als Mitarbeiter am GITZ, die sich tГӨglich mit der FW beschГӨftigen. |

|

Wider: Mit unserer eigenen Firewall sind wir viel flexibler. (Es ist ein Unterschied ob ich einen Server neben mir stehen habe, der meiner vollen Kontrolle unterliegt, oder ob ich ein Web-Interface bediene.) |

FГјr: Eine Firewall ist eigentlich kein Server sondern eine Appliance, die nur einem Zweck dient. Es ist durchaus von Vorteil, wenn man sich dabei auch wirklich nur um diesen einen Zweck und dessen Wartung kГјmmern muss. Bei einem Server mГјssen Sie stГӨndig auch noch mindestens das Betriebssystem auf dem neuesten Stand halten, bzw. absichern. Mal ganz abgesehen davon, dass вҖ“ wenn mehr drin/dran ist вҖ“ auch mehr kaputt gehen kann, bzw. hin und wieder gestreichelt werden mГ¶chte. |

|

Wider: Unsere Firewall ist noch nie kaputt gegangen und einfach zu pflegen. Der Vorteil erhöhter Redundanz ist für uns daher nicht relevant. |

FГјr: Mit Verlaub, diese Art der Betrachtung ist extrem kurzsichtig. TatsГӨchlich sollte keine Firewall, solange sie lГӨuft und die Regeln entsprechend der eigenen WГјnsche implementiert sind, irgendwelche вҖһProblemeвҖң oder groГҹartige Arbeit machen. Dies gilt aber nur bis zu dem Tag, an dem sie ausfГӨllt; entweder weil die Hardware (oder ein StГјck Hardware) oder die Software den Dienst quittiert. Wenn Sie dafГјr nicht einen extrem guten und kurzfristig implementierbaren Ausfallplan haben, ist Ihr Institut fГјr die Zeit, in der Sie daran noch arbeiten, komplett vom Netz abgeschnitten; ganz abgesehen von der Zeit, die es u. U. braucht, bis qualifiziertes Personal vor Ort ist. Unserer Erfahrung nach wird ein Ausfall des вҖһInternetsвҖң in den allermeisten FГӨllen von den Mitarbeitern am Institut als Zeit betrachtet, in der faktisch so gut wie nicht gearbeitet werden kann. Bei uns ist alles redundant. Dies schlieГҹt nicht nur die FW selbst, sondern auch den Router und die Stromversorgung mit ein. Bei einem Ausfall einer Komponente eines GerГӨtes Гјbernimmt das Andere die Arbeit ohne Verbindungsausfall. Noch dazu ist unsere Infrastruktur bei Hersteller вҖһim ServiceвҖң, und wenn eine Komponente ausfГӨllt, haben wir innerhalb von etwa 24 вҖ“ 48 Stunden Ersatz. вҶ’ In unseren Augen erhГ¶ht das die VerfГјgbarkeit bzw. Ausfallsicherheit ganz erheblich. |

4. Zusammenfassend: Potentielle Vorteile durch die Umstellung

|

|